15 millió Trello-felhasználó adatait árulják a feketepiacon

A nyilvánosan elérhető profiladatokon túl kapcsolódó e-mail címeket is tartalmaz a menedzsmentszolgáltatás több millió felhasználóját érintő szivárgás, az adatcsomagot egy hanyagabbul kezelt API segítségével sikerülhetett lekérni.

Súlyos biztonsági incidensben érintett az Atlassian tulajdonában lévő Trello online projektmenedzsment eszköz, amit elsősorban vállalkozások használnak a munkafolyamatok és adataik rendezéséhez. Egy védtelen Trello API-n keresztül lehetővé vált, hogy privát e-mail címeket lehessen összekapcsolni a szolgáltatásban létrehozott fiókokkal, így milliónyi adatprofilt lehetett létrehozni nyilvános és privát információkkal.

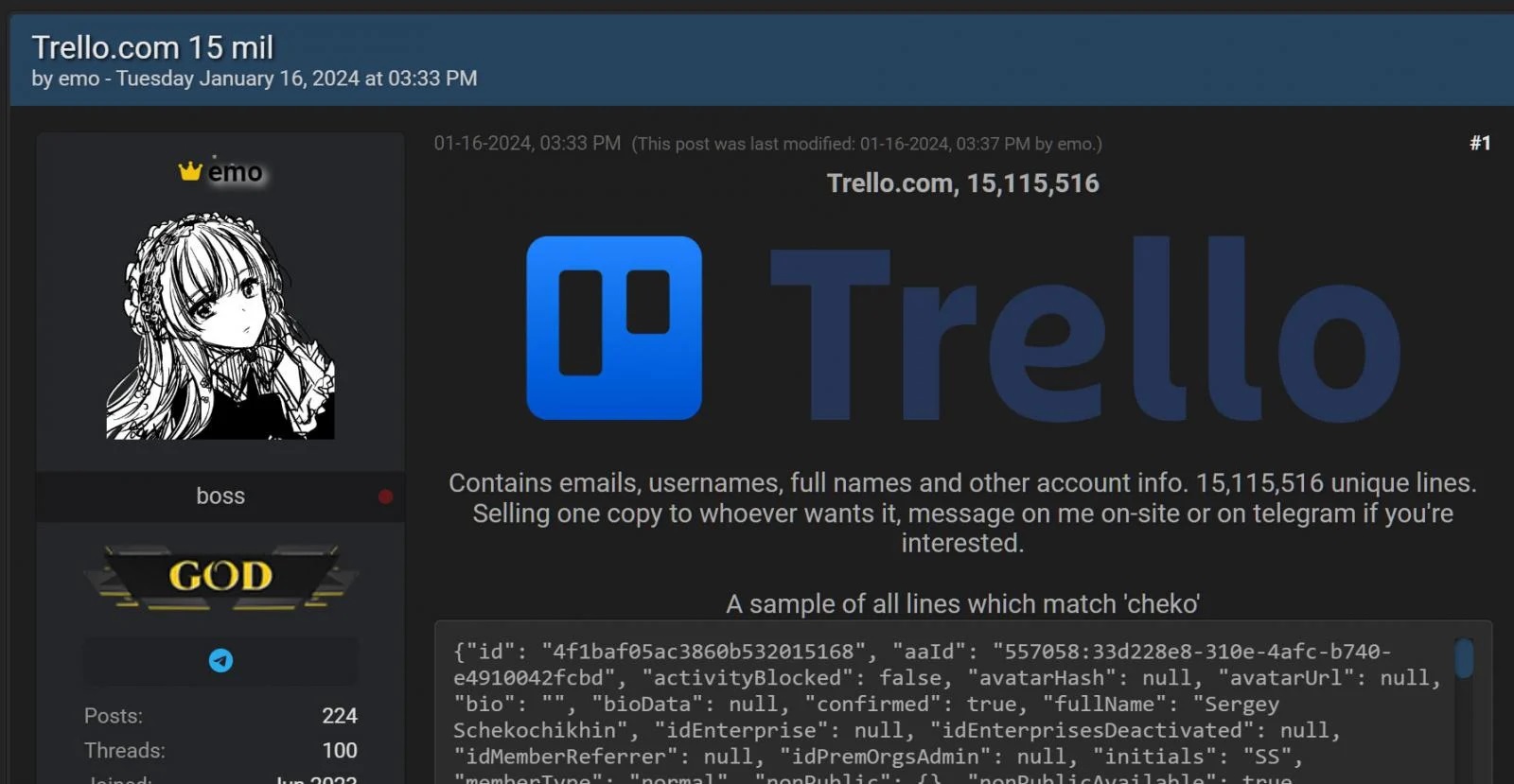

A szivárgásra azután derült fény, hogy egy „emo” álnevet használó kereskedő több mint 15 millió Trello-tag adatait bocsátotta értékesítésre egy népszerű hackerfórumon. Az összesen 15 115 516 egyedi sorból álló csomag tartalmazza az e-mail címeket, felhasználóneveket, teljes neveket és "egyéb fiókinformációkat". A Trello-felhasználók a Have I Been Pwned adatbázisában ellenőrizhetik érintettségüket az e-mail címük beírásával.

Ugyan az adatok nagy része nyilvánosan elérhető a profilokon, de a társított e-mail címek nem láthatók. Bár a nyilvános adatok lekaparása általában nem okoz gondot, de a Trello-fiókokhoz társított e-mail címeket csak a fióktulajdonoson túl mások nem látják. Ezért a személyes adatok, például egy e-mail összekapcsolása a nyilvános profillal növeli a szivárgás súlyosságát, mivel később további visszaélésekhez, például a Trellót megszemélyesítő, célzott adathalász-kampányok során felhasználhatók érzékenyebb információk, például jelszavak lopásához.

Jogod van tudni: mankó kirúgáshoz, munkahelyi szkanderezéshez Ezúttal egy mindenki számára kötelező, de laza jogi különkiadással jelentkezünk. Ennyi a minimum, amit munkavállalóként illik tudnod.

Az Atlassian korábbi állásfoglalása szerint az eddigi vizsgálatok alapján nincs rá bizonyíték, hogy az adatokat a rendszerhez való jogosulatlan hozzáférés útján szerezték meg, a kereskedő nyilvánosan hozzáférhető adatok lekaparásával gyűjthette össze a profilok adatait, amit egy már létező, e-maileket tartalmazó listával fésülhetett egybe.

A BleepingComputer felvette a kapcsolatot az eladóval, aki megosztotta, hogy egy nyilvánosan elérhető API-t használt az e-mail címek Trello-profilokhoz társításához. A fejlesztők a szóban forgó REST API segítségével integrálhatják a szolgáltatást saját alkalmazásaikba, illetve e-mail cím alapján hívhatnak meg más tagokat. Az egyik API-végpont azonban lehetővé tette a nyilvánosan elérhető információk lekérését Trello-azonosító vagy felhasználónév alapján.

A kiberbűnöző szerint az API nyilvánosan hozzáférhető volt, így Trello-fiókba való bejelentkezés vagy API hitelesítési kulcs használata nélkül is lekérdezhető. A fenyegetettség szereplője ezután összeállított egy 500 millió e-mail címből álló listát, és betáplálta őket az API-ba, hogy megállapítsa, társítva vannak-e egy Trello-fiókkal. Bár az előzetes információk szerint a Trello API-ján keresztüli lekérdezés IP-címenként korlátozott, de egy proxyszerverrel megvalósítható a folytonos lekérdezés.

Az API védelmét a cég azóta megerősítette, nem hitelesített felhasználók/szolgáltatások nem kérhetik le más felhasználók nyilvános adatait e-mail alapján, a hitelesített felek pedig csak a nyilvánosan megosztott információkat kérhetik le.