Milliárdnyi eszközt érintő Wi-Fi sebezhetőséget csípett el az Eset

A legtöbb gyártó szerencsére már kiadta a szükséges patch-et készülékeire.

Számos gyártó termékein átívelő Wi-Fi sebezhetőségről számoltak be az Eset biztonsági szakértői az RSA konferencián. A potenciálisan több milliárd eszközt érintő sérülékenységet a gyártók már javarészt foltozták, ugyanakkor azt még nem tudni, a szükséges biztonsági patch-eket az érintett készülékek mekkora részére telepítették.

Az Eset által Kr00k névre keresztelt, CVE-2019-15126 kód alatt követett biztonsági hiba a Cypres Semiconductor és a Broadcom Wi-Fi chipjeiben található, amelyeket a legkülönbözőbb eszközökbe szerelnek be a gyártók, az iPhone-októl az androidos telefonokon, az Amazon okoshangszóróin, Wi-Fi routereken és Kindle-ökön át egészen a Raspberry Pi 3-ig.

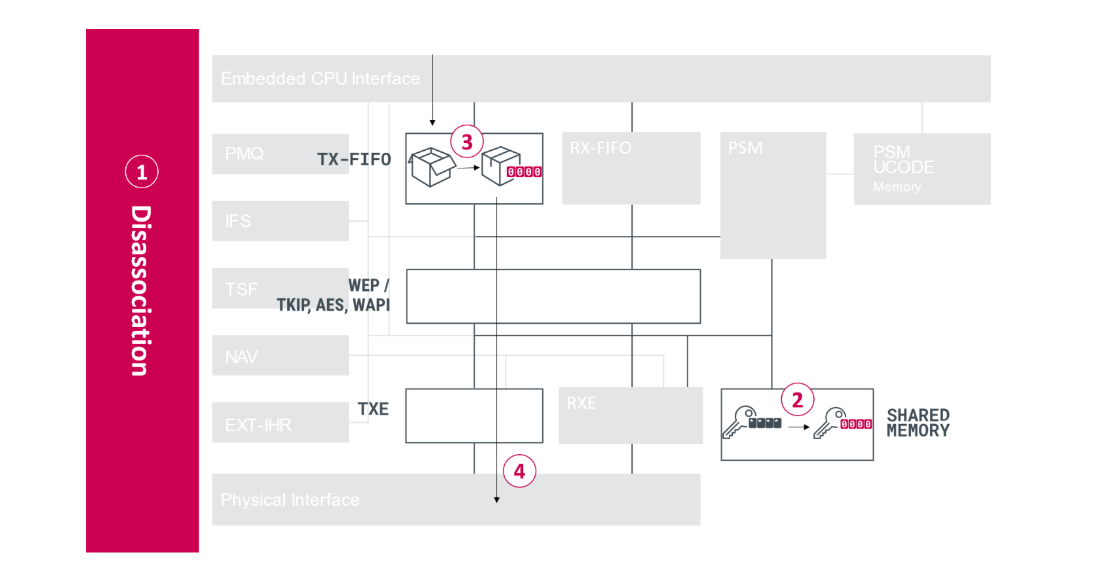

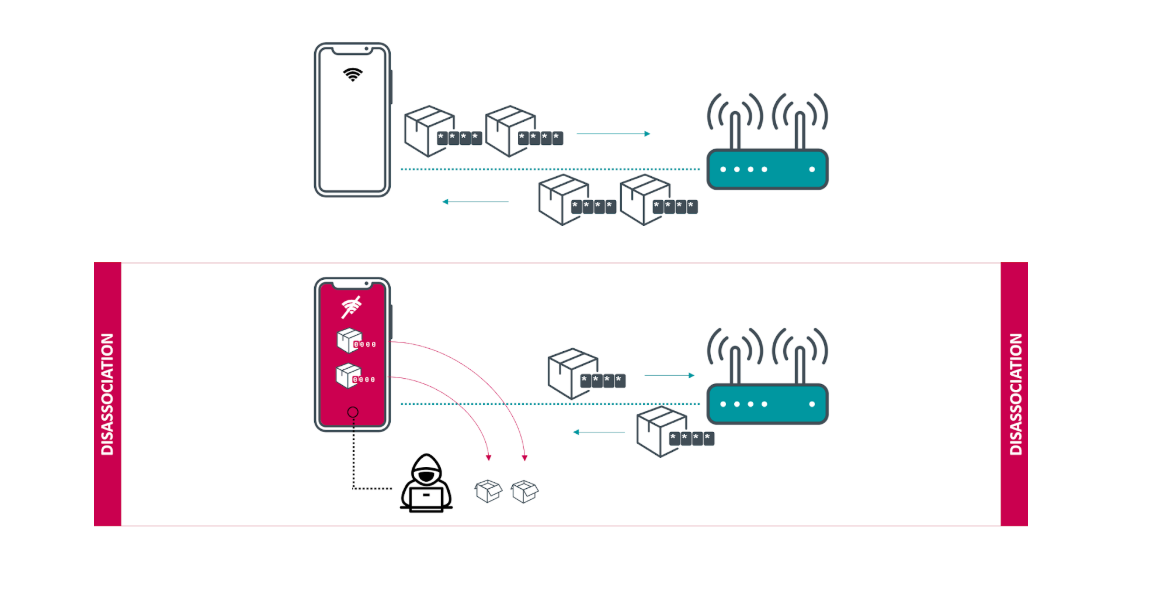

A hiba az egyes eszközök a vezeték nélküli hozzáférési pontokról való leválásakor bukkan fel. Ilyenkor a még elküldésre váró adatokat a rendszer egy pufferbe sorolja, majd továbbítja a hálózaton - a munkamenethez tartozó titkosítási kulcs helyett azonban egy csak nullákból álló kulcsot használ az utolsó átvitelhez. A miután a rendszer a leválasztáskor elküldött adatcsomagokat nem autentikálja, a sérülékeny kliensek közelében lévő támadók ezeket maguk is könnyedén elküldhetik, válaszul pedig megkapják a nullákból álló kulccsal "védett" adatcsomagot.

Jogod van tudni: mankó kirúgáshoz, munkahelyi szkanderezéshez Ezúttal egy mindenki számára kötelező, de laza jogi különkiadással jelentkezünk. Ennyi a minimum, amit munkavállalóként illik tudnod.

Szerencsére azt semmi nem garantálja, hogy a néhány kilobájtnyi adatban érzékeny információk is lennének, ugyanakkor az olyan adatok, mint például a DNS lekérések, jellemzően továbbra is titkosítatlanok, így a felhasználó által felkeresett doménekre például rálátást kaphat a támadó a módszerrel. Ezt egyébként a Firefoxban is bevezetés alatt álló DoH protokoll kivédheti.

Szerencsére hibát a legtöbb gyártó már az elmúlt hónapokban befoltozta, a javítást az Ars Technica szerint az Apple és az Amazon is megerősítette. Aggasztó ugyanakkor az érintett routerek helyzete, hiszen a készülékeket tipikusan ritkán frissítik - már ha jut rájuk új szoftver egyáltalán.