Phishing támadásoknak nyit utat a mobilos Chrome

A "böngésző a böngészőben" módszerrel bármilyen weblap megszemélyesíthető, a felhasználóktól pedig érzékeny adatok is kicsalhatók.

Phishing támadások előtt nyit utat egy frissen felfedezett sebezhetőség a mobilos Chrome böngészőben: a módszerrel a gyanútlan felhasználókkal elhitethető, hogy bankjuk weboldalán, vagy egyéb a támadó által megszemélyesíteni próbált weblapon járnak, ahol aztán kicsalhatók tőlük érzékeny adataik. A sérülékenység, amelyet James Fisher biztonsági szakértő fedezett fel, lényegében egy "álböngészőt" hoz létre a megfelelően preparált weboldalakon.

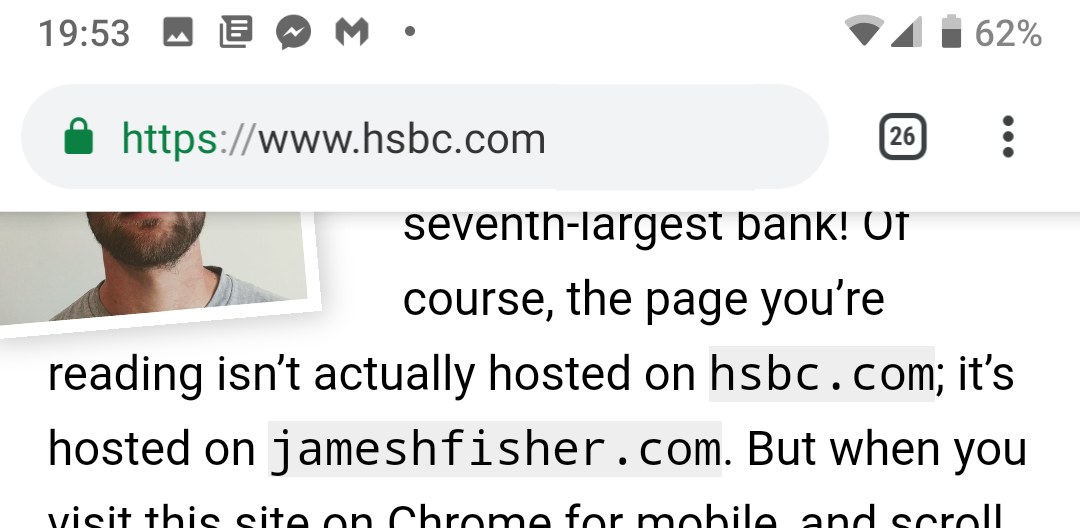

Mikor a felhasználók a mobilos Chrome böngészőben egy adott oldalon lefelé görgetnek, a Chrome elrejti az URL sávot, hogy több teret adjon az oldalak tartalmának. Mint arra Fisher rájött, egy hamis, az oldal tetején rögzített URL sávval könnyen az a látszat kelthető, hogy a felhasználó valójában másik weblapon jár - ráadásul miután azon a biztonságos kapcsolatot jelző zöld lakat is szerepel, a felhasználó könnyen hamis biztonságérzetbe ringatható. Persze ehhez lejjebb kell görgetni az oldal tartalmában, a legtöbbeknek pedig valószínűleg feltűnne, hogy a lap tetejére visszatekerve két URL sáv is látható, azonban mint Fisher rámutat, lehetőség van az eredeti mező végleges elrejtésére is.

Ehhez a szakértő egy "görgetőbörtönt" vet be, azaz ahogy a felhasználó először lefelé görget az oldalon, a teljes tartalmat egy új elembe helyezi át, az "overflow:scroll" segítségével. Így bár a felhasználó látszólag visszafelé teker az adott lapon, valójában csak az újonnan betöltött dobozban mozog, amelynek tetején ott figyel a hamis URL sáv. Azt pedig, hogy az eredeti sáv a doboz tetejére tekerve se jelenjen meg, a potenciális támadók egy széles belső térköz beszúrásával érhetik el, amelyet elérve a doboz automatikusan a tartalom elejére ugrik - vagyis az áloldal látszólag frissül.

Tavaszi mix a 2025-ös IT pangástól az interjúk evolúciójáig Ezúttal öt IT karrierrel kapcsolatos, érdekes és aktuális témát érintettünk.

Fisher saját weboldalán egy demót is közzétett a módszerről, a szakértő szerint ráadásul egy kis erőfeszítéssel a megoldás más böngészőkben is bevethető, azok felületéhez alkalmazkodó megjelenéssel, sőt, a hamis URL sáv akár interaktívvá is alakítható, így lényegében egy második, álböngészőt hozva létre a böngészőn belül, amelyben minden megadott adat a támadókhoz jut el. A megoldással számos felhasználó egyszerűen rávehető érzékeny bejelentkezési, vagy akár pénzügyi adatai megadására, miközben azt hiszi, egy ismerős, megbízható felületen jár.

A biztonsági szakértő szerint egyelőre nincs hatékony védekezés a hasonló támadások ellen, megoldást csak az jelentene, ha a Chrome, illetve a hasonló módon működő böngészők fejlesztői nem rejtenék el teljesen az URL sávot, hanem valamilyen vizuális elemmel jeleznék, ha az épp össze van csukva - igaz ezért óhatatlanul fel kellene áldozni némi, addig a tartalomnak allokált kijelzőterületet. Ez ugyanakkor csekély ár a biztonságosabb böngészésért, illetve a hasonló támadások kivédésére. A Google egyelőre nem reagált az ügyben, illetve miután nem a szó szoros értelmében szoftverhibából adódó sérülékenységről van szó, kérdéses, hogy tervezi-e azt orvosolni a későbbiekben.