Búcsúzik a 32 bites rendszerektől és a régi VGA-któl az Intel

2020-tól nem kínál legacy támogatást rendszereihez szükséges UEFI-jével a gyártó.

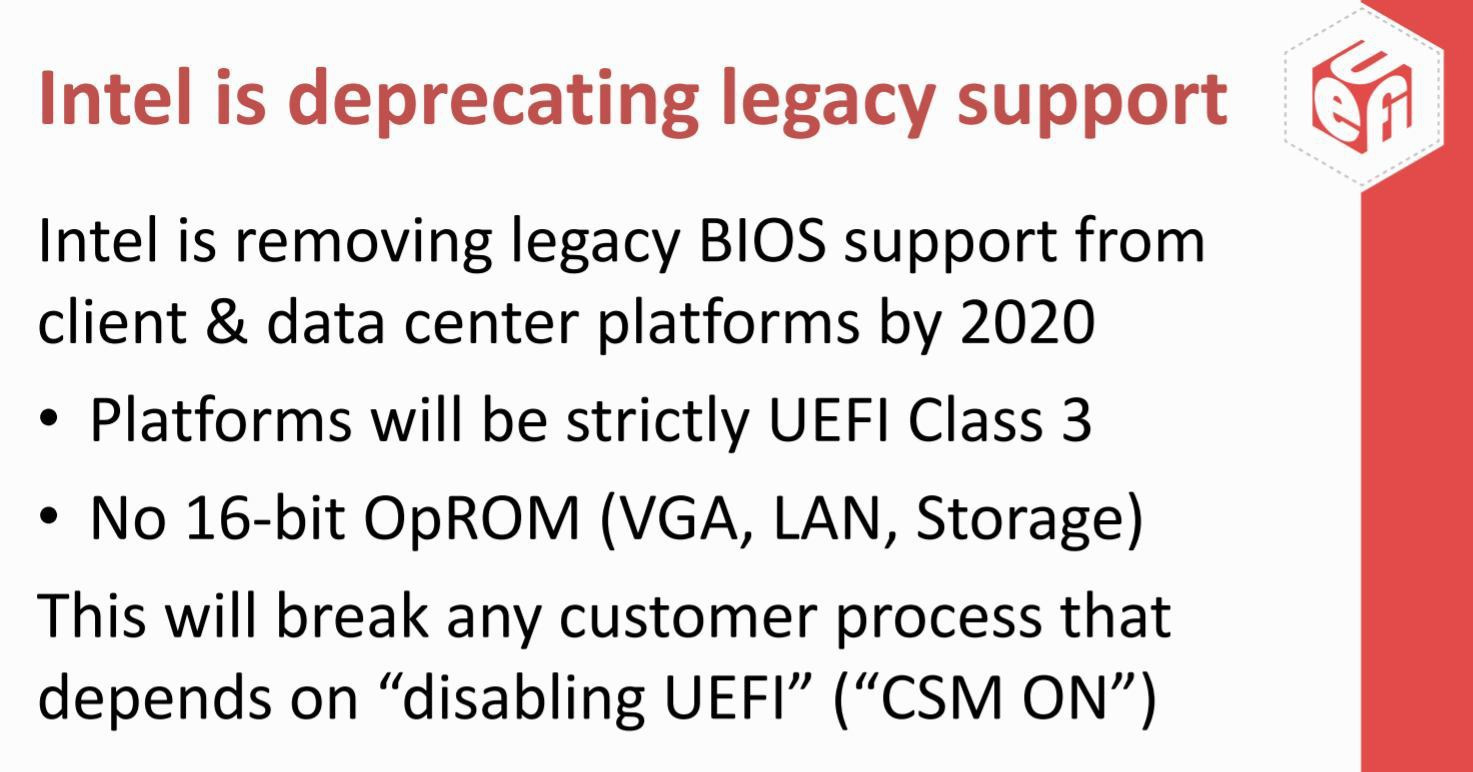

Az évtizedfordulón válna meg a (legacy) BIOS kompatiblitásához szükséges, feleslegesnek ítélt kódoktól az Intel, a vállalat ugyanis 2020-ban szintet lépne, és implementálná az UEFI Class 3 támogatást. Ennek velejárója lesz, hogy a BIOS utódjaként megismert UEFI-t nem támogató hardverek és szoftverek nem működnek majd az új rendszerekkel. Ez a népszerűbb termékek közül például a Microsoft 32 bites operációs rendszereit, illetve az UEFI támogatással nem rendelkező grafikus kártyákat érinti, ezek inkompatibilisek lesznek az UEFI Class 3-mal szállított számítógépekkel.

Utóbbiakhoz ugyanis CSM mód (Compatibility Support Module) szükséges, amely biztosítja az UEFI-t nem támogató hardverek és szoftverek működését az UEFI-vel szállított rendszereken. A CSM-mel emulált BIOS-szal például indítható operációs rendszer MBR partícióról, konfigurálható 16 bites OpROM-mal (Option ROM) szerelt bővítőkártya (VGA, LAN, RAID, stb.), valamint indítható 32 bites operációs rendszer (64 bites) UEFI mellett. Ezen lehetőségtől a rendszerindításért (is) felelős firmware Class 3-as variánsa teljesen megválik, így értelemszerűen az UEFI-vel nem kompatibilis különféle termékek nem működnek majd a későbbi, jelen állás szerint 2020-tól szállított Intel rendszerekkel.

A 32 bites operációs rendszerek esetében ez azért jelent végzetes lépést, mert az UEFI és az operációs rendszer architektúrájának minden esetben egyeznie kell. 64 bites UEFI mellett kizárólag 64 bites operációs rendszer futtatható, 32 bites UEFI mellett pedig csak 32 bites rendszer működhet. Emiatt a gyártók jó ideje kizárólag 64 bites UEFI-vel szállítják rendszereiket, a 32 bites kompatibilitás pedig épp a végnapjait élő CSM-nek köszönhető. Mindez ugyanakkor vélhetően nem jelent majd komoly problémát, mivel a 32 bites operációs rendszerek egyre inkább kiszorulnak a piacról, ezért az Intel lépése ebből a szempontból csupán keveseknek okozhat majd gondot.

A hardverek esetében ezt már nem lehet ennyire biztosan kijelenteni, még számos UEFI kompatibilis firmware nélkül tervezett termék van piacon, illetve használatban. Ezekre a legjobb példát a grafikus kártyák jelentik, amelyeknél csak az elmúlt néhány évben kezdték el a Video BIOS mellé (vagy helyett) beépíteni az UEFI GOP-t (Graphics Output Protocol). Hasonló a helyzet a RAID és hálózati vezérlőkkel is, ám a mostani döntés arról árulkodik, hogy az Intel számításai szerint az UEFI Class 3 érkezéséig ezek az eszközök kvázi teljesen kikopnak, helyükre pedig UEFI-re felkészített megoldások kerülnek.

Mi az az UEFI?

Az UEFI (Unified Extensible Firmware Interface) gyakorlatilag az adott platform firmware rétege és az operációs rendszer között határoz meg egy modern szoftveres interfészt. A fejlesztés az 1985-ben útjára indított BIOS szerepét vette át az Intel kezdeményezésének hála (ezért az UEFI BIOS megnevezés helytelen). A vállalat még a 90-es évek közepén kezdte fejleszteni a közvetlen előd EFI-t, miután a BIOS különböző korlátai, mint például a 16 bites processzormód, kezdtek szűk keresztmetszetet jelenteni a nagyobb szerverplatformok számára. A gyeplőt 2005-ben vette át a UEFI Forum, azóta is utóbbi a szabvány gondozásáért felelős iparági testület. Az eltelt időben már számítógépek millióin szolgálatot teljesítő moduláris felépítésű UEFI számos előnnyel kecsegtet, például natívan támogatja a 2 terabájt feletti kapacitású meghajtókat, miközben mind architektúrája, mind pedig beépített meghajtói architektúrafüggetlenek.

Jogod van tudni: mankó kirúgáshoz, munkahelyi szkanderezéshez Ezúttal egy mindenki számára kötelező, de laza jogi különkiadással jelentkezünk. Ennyi a minimum, amit munkavállalóként illik tudnod.

Emellett az UEFI a biztonságot is növeli, például a Secure Boot lehetőségével. Ez egy előremutató és rendkívül biztonságos megoldás: ha a védelmet bekapcsoljuk, az UEFI csak olyan rendszerbetöltőnek (bootloader) adja át a számítógép vezérlését, amely megfelelő aláírással rendelkezik. Ez azt jelenti, hogy támadók nem ékelődhetnek az UEFI és a bootloader közé és nem futtathatnak kártékony kódot az operációs rendszer alatt-mellett. A Secure Boot tehát egy kritikus fontosságú támadási vektort zár ki, amely mind az otthoni, mind a céges felhasználók számára pozitív hozadékkal bír.