Teljes kontrollt ad a támadóknak a feliratfájlokba bújtatott malware

A legnépszerűbb videólejátszók sebezhetőségeit használja ki az új támadási vektor, amelyet a Check Point biztonsági szakértői fedeztek fel.

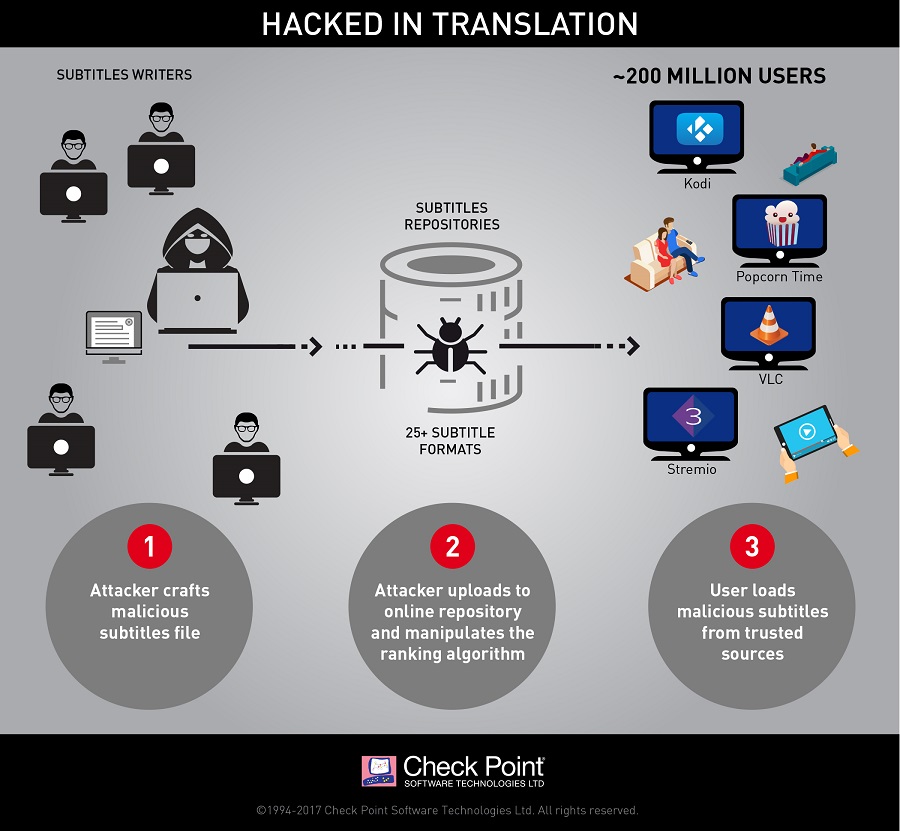

Új kaput találtak a malware-készítők a felhasználók eszközeire: a Check Point biztonsági kutatói által felfedezett támadások filmekhez szánt feliratfájlokba rejtik el a kártékony szoftvereket, amelyek aztán a népszerű médialejátszók sérülékenységeit kihasználva veszik át az uralmat az áldozat gépe felett. Miután a szakértők becslései szerint mintegy 200 millió eszközön fut sebezhető videólejátszó vagy streaming app, ez az utóbbi évek legkiterjedtebb "zéró-ellenállású", azaz a támadók számára lényegében azonnal, akadálymentesen kihasználható biztonsági rése.

A frissen felfedezett támadási módszernél a feliratokba rejtett rosszindulatú kód akkor lép életbe, mikor az adott lejátszó betölti az adott fájlt. Az ilyen tartalmakat ugyanis a szoftverek jellemzően megbízható forrásokként kezelik (a felhasználókkal egyetemben), így szinte semmilyen akadály nem áll a rejtett kód útjában. A helyzetet súlyosbítja, hogy a kártékony feliratok a sikeres támadás során automatikusan értékelhetik is magukat azon a felületen ahol a támadó megosztotta azokat, így növelve vizibilitásukat más potenciális áldozatok felé. Ennél is nagyobb veszélyt jelent, hogy ahogy a kutatók demonstrálták, a feliratmegosztó oldalak algoritmusai egyszerűen rávehetők arra, hogy ha egy lejátszószoftver automatikusan tölt le róluk feliratot az egyes filmekhez, annak kapásból a kártékony fájlt szolgálják ki. A fertőzött feliratfájlokra ráadásul, miután "ártatlan" szövegfájlokról van szó, sok biztonsági szoftver sem fordít különösebb figyelmet.

Jogod van tudni: mankó kirúgáshoz, munkahelyi szkanderezéshez Ezúttal egy mindenki számára kötelező, de laza jogi különkiadással jelentkezünk. Ennyi a minimum, amit munkavállalóként illik tudnod.

A veszélyeztetett lejátszók között ott van a népszerű VLC, amelynek csak a legfrissebb verzióját 170 millióan töltötték le, illetve a korábban XBMC néven ismert Kodi is, amelynek napi 10 millió egyedi felhasználója van - de a tavaly feltámadt, torrent-streamelő Popcorn Time sincs biztonságban, noha esetében nincsenek adatok a felhasználói bázis méretéről. A szakértők szerint ugyanakkor ezek mellett még jó eséllyel számos, kevésbé népszerű médialejátszó is sebezhető. A sérülékenységet kihasználva a Check Point szerint teljesen átvehető a kontroll a célba vett készülékek felett, legyen szó PC-ről, mobileszközről, sőt akár okostévéről. Ennek megfelelően a támadók lehetőségei lényegében korlátlanok, telepíthetnek ransomware-t a kiszemelt eszközre, kedvük szerint érzékeny adatokat is lophatnak azokról, netán DDoS támadásra képes masszív botnetbe fűzhetik őket.

Hacking Demonstration | Popcorn Time Translation Malware Found

Még több videóA biztonsági szakértők a lejátszók sebezhetőségeinek pontos részleteit egyelőre nem árulták el, a szoftverek fejlesztőit azonban már értesítették a biztonsági résekről. A Popcorn Time már elkészült a javított verzióval, amely erről a hivatkozásról már most elérhető, rövidesen pedig a hivatalos weboldalra is felkerül. A Kodi csapata már a hivatalos oldalra is feltette a foltozott verziót, ahogy a VLC és az ugyancsak érintett Stremio is. Mindenkinek aki a felsorolt szoftvereket használja, ajánlott késlekedés nélkül frissíteni azokat.