Védtelen alkalmazásán keresztül volt sebezhető a Nissan Leaf

A Nissan Leafben is sebezhetőség ütötte fel a fejét: az autóhoz tartozó társalkalmazás nem használt azonosítást a szerverrel történő kommunikáció során, így annak nevében gyakorlatilag bárki adatokat szerezhetett az egyes járművekről - de a hiba akár a klíma is vezérlését is lehetővé tette.

A legnépszerűbb elektromos autó, a Nissan Leaf is felkerült a sebezhető járművek listájára. Az egyre okosabb, hálózatra kötött gépkocsikban biztonsági kutatók 2015 folyamán is számos szoftveres gyenge pontot fedeztek fel, amelyek az ajtók kinyitásától egészen a jármű fölötti irányítás átvételéig terjedtek. A Troy Hunt és Scott Helme biztonsági szakértők által felfedezett biztonsági rés a Nissan járműveiben szerencsére nem adja át a volánt a támadóknak, ugyanakkor feltűnően komoly hanyagságra mutat rá a gyártó részéről.

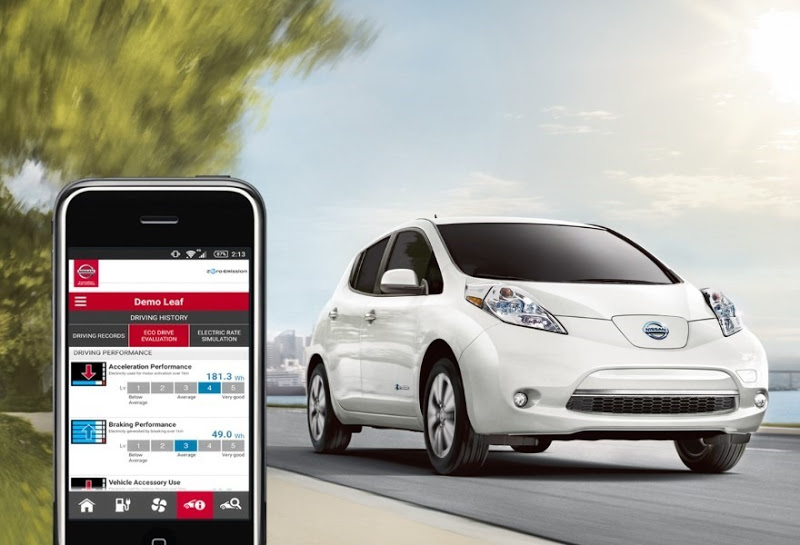

A kutatók a biztonsági hiba kihasználásához első körben az autóhoz tartozó mobilalkalmazást hívták segítségül. Egy viszonylag egyszerű szoftverről van szó, amellyel a tulajdonosok különböző információkat kérhetnek a járműről (például az akku állapotát), illetve a légkondicionálást kapcsolhatják ki és be, hogy előre felmelegítsék vagy lehűtsék a garázsban álló járművet.

Introvertáltak az IT-ban: a hard skill nem elég Már nem elég zárkózott zseninek lenni, aki egyedül old meg problémákat. Az 53. kraftie adásban az introverzióról beszélgettünk.

Az appot beizzítva, az általa a Nissan szerverei felé kommunikált kéréseket a szakértők egy PC-t proxyként használva vették górcső alá: azokban szerepelt a járműhöz kapcsolódó alvázszám (VIN, Vehicle Identification Number), ugyanakkor az alkalmazás a felhasználót semmilyen formában nem azonosította. Hunték így az app kéréseit mimikálva maguk is egyszerűen lekérhettek különböző adatokat a gyártó szervereitől, mindössze a VIN kód birtokában - ez a kód egyébként a járművek szélvédőjén is leolvasható. Utóbbi azonosítók ráadásul, mint a két szakértő azt demonstrálta, viszonylag egyszerűen generálhatók, egy szoftver segítségével különösebb erőfeszítés nélkül végigpróbálgathatták a lehetséges számkombinációkat - így sikerrel le is tudták kérdezni egy véletlenszerűen kiválasztott Leaf modell akkuállapotát, a tulaj tudta nélkül.

A módszerrel szerencsére a potenciális támadóknak csak viszonylag "ártatlan" lehetőségeik vannak, mint például klíma távoli szabályozása, ugyanakkor aggodalomra ad okot, hogy az autógyártó ennyire nem fordított hangsúlyt alkalmazásának biztonságára, különösen az elmúlt év hasonló botrányainak fényében. A Nissan ráadásul épp az idei MWC-n jelentett be egy némi ráncfelvarráson átesett Leaf modellt, amelynek társalkalmazásával már a térképen is követhető a jármű pozíciója - ebben az esetben hasonlóan gyenge védelem már komoly veszélyt jelenthet.

A kutatók miután megbizonyosodtak a hibáról jelezték azt a Nissan felé, a cég azonban több mint egy hónap elteltével sem javította ki a sebezhetőséget - Hunt ezért a napokban közzétette azt. Ezt követően a cég már gyorsabban reagált, és 24 órán belül lekapcsolta az appot. Remélhetőleg az utóbbi egy-másfél év hibái elegendőnek bizonyulnak az autógyártók számára, hogy nagyobb hangsúlyt fektessenek járműveik online biztonságára is, egyelőre azonban úgy látszik, az iparág a vásárlók érdekeit semmibe véve ignorálja a területet.