Újra botlott a Google boltja

Igen komoly támadási vektort jelent a telefon rootolása - tanulhatta meg néhány tízezer felhasználó nemrég. A Google boltjába ugyanis be tudott kerülni tucatnyi olyan app, amely a rootolt telefonokat zombivá változtatja.

Újra takarít a Play Store-ban a Google, a cég ezúttal 13 alkalmazást távolított el kártékony viselkedés miatt. A rendelkezésre álló információk szerint az alkalmazások a Brain Tree családhoz tartoznak és rootolt telefonokat képesek megfertőzni, igen maradandó módon. A problémát az jelenti, hogy az említett alkalmazások be tudtak jutni a Play Store-ba, az elvben biztonságos alkalmazásboltba.

Mit is csinál a kártékony app?

A Lookout elemzése szerint az alkalmazás egy .png kiterjesztésű állományt tölt le, amely valójában nem kép, hanem egy titkosított APK (androidos alkalmazás). Ezt az app dekódolja és amennyiben az eszköz rootolva van, az emelt jogosultság birtokában a system partícióra másolja. Ez a "halandó" alkalmazások számára nem írható partíció, amely az operációs rendszert tárolja. A partíció (root nélkül) csak egészen kivételes esetekben írható, például rendszerfrissítéskor, még gyári visszaállításkor (factory reset) sem módosul a tartalma. Ez utóbbi azt is jelenti, hogy hiába végzünk ilyen visszaállítást, a fertőzés perzisztens, vagyis állandó marad.

Tavaszi mix a 2025-ös IT pangástól az interjúk evolúciójáig Ezúttal öt IT karrierrel kapcsolatos, érdekes és aktuális témát érintettünk.

A szakemberek szerint ezért megoldást csak a rendszer teljes "újrahúzása" ad, vagyis a gyártó által kiadott szoftverfrissítést (például PC-ről) lefuttatni, ahol erre van lehetőség. Ilyenkor teljesen tiszta lemezkép kerül vissza a system partícióra, amely már mentes a perzisztens kártékony kódtól. Ez értelemszerűen a telefon teljes alaphelyzetbe állását eredményezi, így előtte azért érdemes biztonsági mentést végezni valamilyen formában.

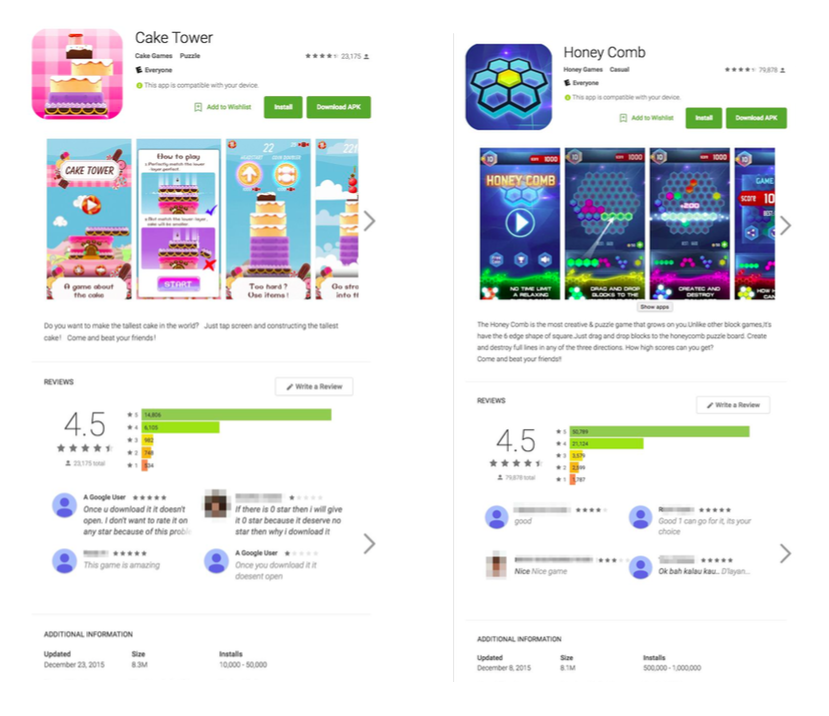

A sikeres támadás esetén a kártékony szoftver felveszi a vezérlő szerverrel a kapcsolatot és az utasítások függvényében végez feladatokat. A kutatók szerint a malware gyakorlatilag mindenre képes, a root jogosultság birtokában kódfuttatás vagy állományok letöltése sem akadály. A vizsgált periódusban egyébként pont erre használták a támadók a telefon-botnetet, az eszközökre a Play Store-ból további (szintén kártékony) alkalmazásokat töltöttek le, azokat pedig pozitív értékeléssel látták el. Emiatt van, hogy a kérdéses alkalmazások kimondottan jó, 4,5 csillagos értékeléssel szerepeltek a Play Store-ban, több tízezres letöltés mellett - ami a "legitim" appokra jellemző.

Ezt a funkciót használták a botnet üzemeltetői pénzkeresésre is, alkalmazásfejlesztőknek kínáltak garantált app-letöltést és pozitív értékelést. "Ez viszonylag ártalmatlan felhasználás, a kártékony szoftver azonban ennél sokkal rugalmasabb, a fejlesztői a fertőzött eszközöket ennél sokkal gonoszabb célra is felhasználhatják, ha akarják" - mondja a Lookout. Egyelőre azonban az app-telepítés is nagyon jó biznisz, az ügyfélszerzés (user acquisition) akkora piac, amelyről jelenleg a legnagyobbak, mint maga a Google is nagyon jól megélnek.

Megint hibázott a Google

Alapvetően az a Google-mantra, ha az Android biztonsága kerül szóba, hogy a Play Store biztonságos forrásnak számít, és az oda feltöltött appokban megbízhatnak a felhasználók. A cég többször is hangsúlyozta, hogy az alternatív alkalmazásboltok (amelyek például Kínában igen népszerűek) hordoznak kockázatot, innen származik a kártékony alkalmazások túlnyomó többsége. Ez általában véve valóban így is van, néhány kivételtől eltekintve a Play Store valóban megbízható, a fenti elcsúszás azonban ezt a percepciót kikezdi.

A helyzetet az teszi aggasztóvá, hogy a kérdéses alkalmazásokat a Google védelmi hálója egyáltalán nem fogta meg, a cég csupán azután távolította el az alkalmazásokat, hogy a kutatók figyelmeztették a céget. A Google az elmúlt néhány évben nagyon megerősítette az alkalmazásbolt védelmét és a kártékony szoftverek szűrésére több körben is egyre fejlettebb automatizált eszközöket vetett be - például az alkalmazásokat sandboxban ellenőrzi, így vizsgálja az esetleges telepítés utáni kártékony viselkedést. Ez a védelmi rendszer azonban a fenti appokat nem tudta kiszűrni, ami mindenképp aggasztó a Play Store biztonságát illetően.