Routerekről támad közösségi oldalakat az új malware

Hálózati routereket és potenciálisan IoT eszközöket fenyegető malware-re bukkantak az ESET kutatói. A Moose névre hallgató kártevő a megfertőzött eszközökkel a közösségi oldalakat veszi célba, amelyeken hamis profilokat működtet.

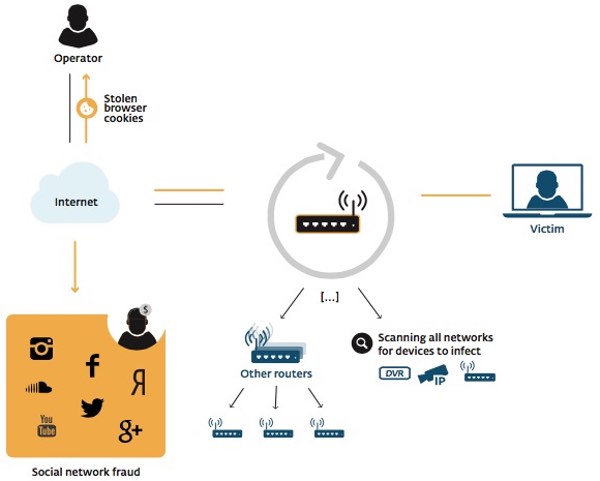

Újabb taggal egészül ki a hálózati routereket fenyegető malware-sereg. A legfrissebb kártevő Linux/Moose névre hallgat, és a routerekre vagy DSL modemekre települve a közösségi oldalakat veszi célba, amelyeket aztán hamis profilokkal áraszt el. A férget az ESET Canada Research szakértői fedezték fel.

Az Instagram a fő célpont

A Linux alapú Moose egy-egy készüléket megcélozva először ellenőrzi, hogy arra nem települt-e már korábban a malware egy példánya, (a kártevő a 10073-as portot használva tudatja jelenlétét) majd ha "szűz eszközről van szó, megindítja a támadást, Telneten keresztül. A bejutást az egyes eszközökre brute-force-szal kísérli meg, végigpróbálgatva a lehetséges alapértelmezett bejelentkezési adatokat - ha pedig sikerrel jár, az elan2 névre hallgató fájlt az eszközre juttatva telepíti magát.

Jogod van tudni: mankó kirúgáshoz, munkahelyi szkanderezéshez Ezúttal egy mindenki számára kötelező, de laza jogi különkiadással jelentkezünk. Ennyi a minimum, amit munkavállalóként illik tudnod.

Ezt követően a malware a készüléken titkosítatlan cookie-k után kezd kutatni, amelyekkel követőket vagy "lájkokat" adhat a közösségi oldalakon létrehozott hamis profilokhoz. A rosszindulatú szoftver emellett egy álcázott HTTP proxy hálózatot is létrehoz, amelyen keresztül a támadók által használt vezérlőszerverek kommunikálhatnak a megcélzott közösségi oldalakkal. A rosszindulatú szoftver legkedveltebb célpontjai a kutatók szerint az Instagram, ide irányul a forgalom mintegy 47 százaléka, amelyet a Vine és a Twitter követ, összesen 49 százalékkal. Az ESET megfigyelései alapján egy fertőzött router egy hónap alatt több mint 700 Instagram profilhoz fért hozzá, az újonnan létrehozott fiókoknak pedig egy-két órán belül 40 követője lett.

Az IoT eszközök sincsenek biztonságban

A kártevő emellett a hálózaton lévő többi sebezhető készüléket is ostrom alá veszi, véletlenszerű IP címeken is próbálkozni kezd, sőt az adott router DNS beállításait is megkísérli átírni, hogy a korábbi szerverek helyett rosszindulatú doménszerverekre továbbítsa az eszközről induló lekéréseket - ezzel potenciálisan további malware-knek, illetve phishing támadásoknak téve ki a felhasználót.

Az ESET kutatói szerint a kártevő az IoT eszközökre is veszélyt jelenthet: bár tervezői valószínűleg nem az ilyen készülékekre szánták, a szoftver akár a gyengébb védelmű, online kapcsolattal rendelkező orvosi eszközöket is megfertőzheti, illetve potenciálisan negatívan befolyásolhatja azok működését. A Moose elterjedtségéről egyelőre nincs információ, viszont szerencsére könnyű megszabadulni tőle: az Ars Technica szerint a Moose kiebrudalásához elég újraindítani a routert - a kártevő tehát vélhetően a memóriában tárolódik.