Futanet-jelszólopás: senki se védte a felhasználókat

A nemtörődömség, a kompetenciahiány és a lyukas szabályozás együttesen vezetett legalább 15 ezer jelszó elvesztéséhez.

Az Origo tegnap este egy olvasói bejelentés alapján írta meg, hogy több mint 15 ezer (egészen pontosan 15 540) magyarországi illetőségű Gmail-cím és a hozzájuk tartozó jelszó került fel nyilvánosan hozzáférhetően, sima szöveges formátumban az internetre. Az is kiderült, honnan lopták el a felhasználói adatokat: a Futanet.hu mögött álló Budapest Sportiroda (BSI) az érintett adatkezelő. A cég mára Magyarország legnagyobb futóverseny-szervezőjévé nőtte ki magát és több tízezer versenyző adatait kezeli – azt, hogy azok biztonságára mekkora hangsúlyt fektet, egyelőre megválaszolatlan kérdések lengik körül.

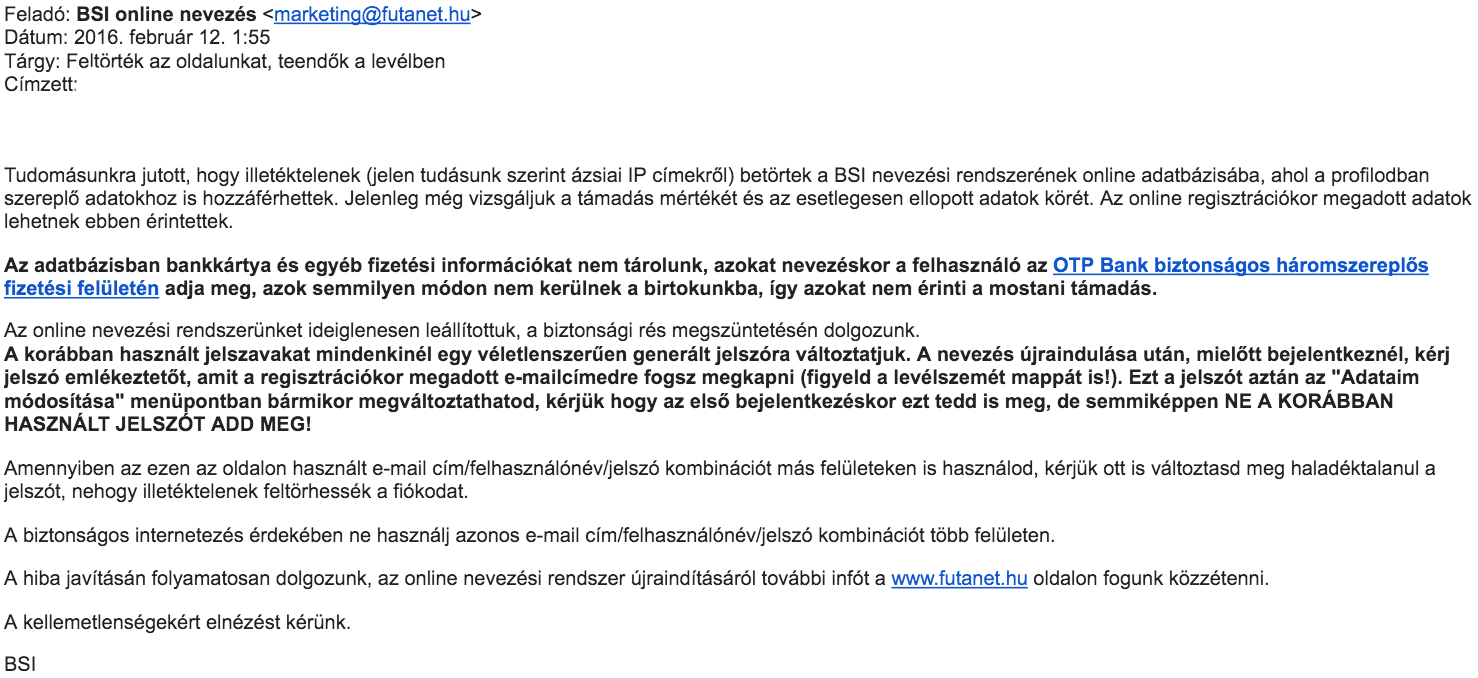

Egy érintett által a szerkesztőségünknek továbbított tájékoztató levélből kiderül, hogy az incidens legalább másfél hónapja történt, a " Feltörték az oldalunkat, teendők a levélben" tárgyú emailt a Futanet február 12-én küldte ki. Ebben az állt, hogy vélhetően ázsiai IP-címekről betörtek a BSI nevezési rendszerének online adatbázisába, ahol hozzáférhettek a profiladatokhoz, és a BSI vizsgálja "a támadás mértékét és az esetlegesen ellopott adatok körét". A versenyszervező akkor ideiglenesen leállította az online nevezési rendszerét, a felhasználók által megadott jelszavakat véletlenszerűen generáltra cserélte, és azt ígérte, a továbbiakról a Futanet oldalán fog tájékoztatást adni.

Ez a tájékoztatás azóta sem történt meg, sem közvetlenül a regisztrált versenyzők felé, sem bármilyen nyilvános felületen. Így az is csak most derült ki, hogy az "esetlegesen ellopott adatok" között bizony ott voltak a jelszavak is, a "támadás mértékét" viszont a mai napig homály fedi. A Futanetnek 15 és félezernél bizonyára több regisztrált felhasználója van – azt, hogy a támadók a Gmail-címes felhasználók adatait tették elérhetővé az információ magas értéke indokolja.

Ma a rendszeres figyelmeztetés ellenére ugyanis még mindig bevett gyakorlat több fióknál is ugyanazt a jelszót, vagy annak minimálisan módosított változatát használni. Ez egyrészt azt jelenti, hogy a listáról bőven akad olyan Gmail-cím, melybe a futanetes jelszóval be lehet lépni, másrészt kis gyakorlattal innen tovább lehet lépni, összegyűjtve az olyan szolgáltatásokat, ahova az adott ember ugyanezzel az email címmel és jó eséllyel jelszóval regisztrált.

Mivel a BSI megkeresésünkre későbbi visszahívást ígért, a cégtől egyelőre semmilyen hivatalos információnk nincs. Viszont abból következtetve, hogy nem csak a kirámolt felhasználói fiókok hagyományosan személyes jellegű információi (név, cím, telefonszám stb.), hanem a jelszavak is kikerültek, az adatbiztonság legalábbis megkérdőjelezhető, ingatag lábakon áll (vagy állt akkor).

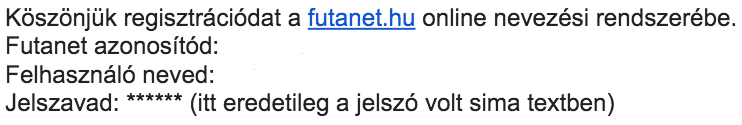

Erre utal az is, hogy a Futanet bejelentkezési oldalán a kommunikációs csatornát semmilyen titkosítás nem védi, a beírt jelszó sima HTTP-n utazik a versenyszervező szerverére. Azt is tudjuk, hogy régebben az újonnan regisztráló felhasználóknak a BSI a visszaigazoló levélben sima szövegként (plaintext) a fióknév mellett a jelszót is elküldte, bár ezt a gyakorlatot mostanára (valamikor) már szerencsére eltörölte. Az adatkezelőknél alapkövetelménynek számító, kötelezően nyilvánosságra hozandó adatvédelmi szabályzatot (mint például lapunké) is hiába kerestük az oldalon, bár meglehet, hogy valamelyik aloldalon eldugva elolvasható.

Régebben így jött vissza a megadott jelszó

Értelemszerűnek tűnt, hogy a Futanet fejlesztőjét is megkérdezzük, de a Deepskeye közölte, ugyan az oldal többsége az ő munkájuk, a nevezés alatt futó regisztrációs alrendszer nem tőlük származik, és "nincs semmiféle adatkapcsolat" a két oldal között.

Érdemes megjegyezni, hogy az anno lelkes sportemberek kezdeményezéseként indult BSI mára egy nagy forgalmú, tisztességesen nyereséges céggé nőtte ki magát – 2014-es árbevétele 380 millió forint volt, adózott eredménye pedig 50-100 millió forint között mozgott. Ilyen szinten ezek a hiányosságok nem elfogadhatóak, és az nem lehet kifogás, hogy ehhez házon belül nincs kompetencia (akár csak egy külső fejlesztő "vezényléséhez sem). Egy több tízezer (akár százezer feletti) felhasználós adatbázissal rendelkező oldal nem működtethet titkosítás nélküli belépési alrendszert – ennyi erővel a főoldalra is kiírhatná, hogy a kulcs a lábtörlő alatt van.

Az első és egyetlen értesítő levelet követő, másfél hónapja tartó kommunikációs csend szintén a hozzáértés hiányára utal. Az az abszolút minimum, hogy késlekedés nélkül tisztázzuk a felhasználók felé a jelszólopás tényét.

Legalább tanulság van

Akkor is, ha erre jelenleg Magyarországon a magánszektor szereplőit (kivéve a telekommunikációs szolgáltatókat) semmi nem kötelezi. Az ügy arra is kapóra jön, hogy világosan rámutasson a jelenlegi szabályozás teljes haszontalanságára. Az Infotörvény ugyanis csak azt írja elő, hogy az adatkezeléssel kapcsolatos incidenseket a (NAIH azonosítóval rendelkező) adatkezelőnek belsőleg dokumentálnia kell, jelentenie azonban nem – sem a hatóságoknak (NAIH vagy NMHH), sem a felhasználóinak.

Dr. Péterfalvi Attila, a NAIH elnöke kérdésünkre elmondta, tisztában van a jelenlegi helyzet sutaságával, és a NAIH szerette is volna, ha a feléjük történő jelentési kötelezettség már tavaly bekerül a törvénybe, de ez végül csak 2018-ban lesz esedékes, az új uniós adatvédelmi keretrendszer életbe lépésével és nemzeti szintű implementációjával. Péterfalvi ugyanakkor hozzátette, hogy lakossági bejelentés alapján elindította a hatósági vizsgálatot az adatkezelő ellen, viszont megjegyezte, a NAIH eszköztára meglehetősen korlátozott, így az eredmény kérdéses.

USA Tech Hub: ahonnan a passzátszél fúj Minden, ami a technológiai szektorban történik, jellemzően az USA-ból indul.

A hatóság vezetője szerint a büntetőjogi felelősség kérdése is felmerül, így lehet, hogy nemsokára ezen a szálon is eljárás indul. Adatkezelői oldalon azonban nem egyértelmű, ezt milyen alapon lehetne lefolytatni, hiszen nem a BSI követte el a Btk. által akár rövid (1-2 éves) szabadságvesztéssel is büntethető személyes adattal való visszaélést és a jogosulatlan hozzáférést.

Csak reklám az egész?

Egy névtelenséget kérő etikus hacker forrásunk szerint az, hogy az adatbázis jelen formájában nyilvánosságra került, jó eséllyel csak reklámfogás volt az adatlopás elkövetőitől – egyfajta demonstráció, hogy ilyen minőségű hozzáférési adatokat tudnak szerezni. Szerinte valószínűsíthető az a forgatókönyv, hogy a viszonylag nagy felhasználói adatbázissal rendelkező, de csapnivaló biztonságú oldal jópár hónapja vagy akár éve felkeltette a támadók figyelmét, akik onnan rendre új adatokhoz jutottak. A leleplezést követően viszont az adatbázis nagyot veszített értékéből, így inkább referenciaként használták tovább – erre utal a tisztán Gmail-címekre szűrt, prémium minőségű lista is.

Az biztos, hogy a BSI-nek sok dolgot kell tisztáznia a következő napokban, nagyon várjuk azt a bizonyos visszahívást.