Hobbilapkával kerülhető meg a chipkártyák PIN kódja

A chipekkel felszerelt bankkártyák sem nyújtanak teljes biztonságot: francia kártyacsalók több mint 600 ezer eurót zsákmányoltak 2011-ben, saját chipekkel kiegészített, lopott kártyákkal.

A mágnescsíkos bankkártyákat sújtó biztonsági problémák már nem jelentenek újdonságot, elég csak 2013-ban a Target üzletlánc háza táján kirobbant botrányra gondolni, amelynek során mintegy 40 millió hitel- és bankkártya adatait gyűjtötték be a támadók. A chipekkel felszerelt kártyák már jóval biztonságosabbak: Európában szinte mindenhol ezeket használják, és néhány napja az Egyesült Államokban is kötelezővé vált ezeket elfogadni.

A chipkártyák sem jelentenek ugyanakkor száz százalékos védelmet, az NFC képes eszközök potenciális veszélyeiről már korábban beszámoltunk, a napokban pedig egy egészen szofisztikált új megoldás is nyilvánosságra került, amelyet Franciaországban, illetve Belgiumban vetettek be kártyacsalók 2011-ben. A bűnözők összesen 40 lopott kártyát kihasználva több mint 600 ezer eurót loptak el azok tulajdonosaitól, körülbelül 7000 tranzakció során - amire elviekben nem lett volna lehetőségük, hiszen a pénzmozgáshoz a kártyákhoz tartozó PIN-ekre is szükség van.

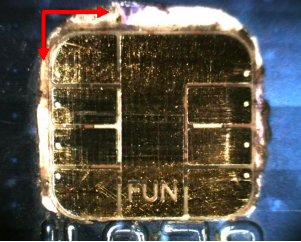

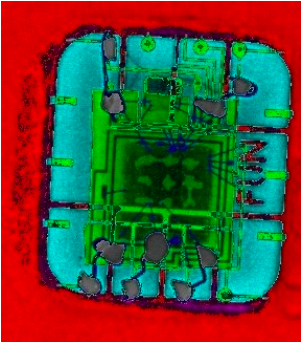

A jobboldali képen zöld színben látszik a FUN lapka alatt lévő eredeti chip

Jogod van tudni: mankó kirúgáshoz, munkahelyi szkanderezéshez Ezúttal egy mindenki számára kötelező, de laza jogi különkiadással jelentkezünk. Ennyi a minimum, amit munkavállalóként illik tudnod.

A rendőrség által lefoglalt kártyákat két intézmény, a Centre Microélectronique de Provence és az École Normale Supérieure kutatói is megvizsgálták, eredményeiket pedig a napokban tették közzé. A szakértők röntgenes vizsgálattal vették górcső alá a chipeket, azok tényleges "felboncolására" ugyanis nem volt lehetőségük, miután a kártyák rendőrségi bizonyítéknak számítottak. Az eredmények alapján a csalók rendkívül kifinomult módszerrel kerülték meg a PIN kódokat: a kártyákon lévő lapkákat egy saját programozású hobbichippel egészítették ki. A FUN kártya névre hallgató eszközt pedig úgy állították be, hogy bármilyen PIN-t elfogadjon, majd ezt a bankkártyán lévő eredeti chipre forrasztották.

A tranzakció során a hobbichip a kártya hitelesítését átengedte az eredeti chipnek, majd mikor az adott terminál a kártyához tartozó PIN-t kérte, a FUN lapka zöld utat adott a csaló által beütött tetszőleges számsornak. A folyamat végén, a tranzakció hitelesítésekor a hobbilapka csupán közvetítette az adatokat POS és a kártyán lévő chip között, így a kártyát kibocsátó bank felé a vásárlás befejeztével egy "valós" hitelesítési kérelmet tartalmazó kriptogramot küldött el. A csalásokat az tette lehetővé, hogy abban az időszakban a chipkártyákon a PIN-hitelesítés nem volt összekötve a tranzakcióverifikációval.

Hasonló koncepciót már 2010-ben a Cambridge-i Egyetem kutatói is felvázoltak, noha nekik nem sikerült mindezt egy hagyományos bankkártya méreteinél maradva megvalósítani. A fenti csalók megoldása a chip vastagságát mindössze 0,3 milliméterrel növelte, így minimális erőlködéssel ugyan, de továbbra is használható volt a hagyományos termináloknál. Az Ars Technica megszólaltatta a Cambridge-i Egyetem kutatásában részt vevő Ross Anderson professzort, aki elmondta, a Belgiumban elcsípett kártyacsalók valószínűleg az egyetem eredményeitől függetlenül fedezték fel a kártyák sebezhetőségét.