Titkosítatlanul kommunikálnak a Samsung tévék

A "hallgatózó tévék" botránya nyomán hivatásos biztonsági szakértők is elkezdtek turkálni a Samsung tévék lelkivilágában (pontosabban hálózati forgalmában). A jó hír: a tévén bizonyíthatóan nem hallgatózik, viszont a hangfelismeréshez valóban külső fél szolgáltatását használja, ezzel pedig titkosítatlan, szöveges formátumban kommunikál.

Nem akar elülni a Samsung okostévék körül fellobbant adatvédelmi botrány. Egy friss elemzés alátámasztja a Samsung védekezését, a tévék az eredeti, szerencsétlenül fogalmazott adatvédelmi záradékkal ellentétben nem hallgatják le folyamatosan a felhasználót. A hanganyagot azonban tényleg külső cég, a Nuance írja át szöveggé, és igen aggasztó, hogy mindez titkosítatlan hálózati forgalomként kering az interneten.

Nem hallgatózik folyamatosan

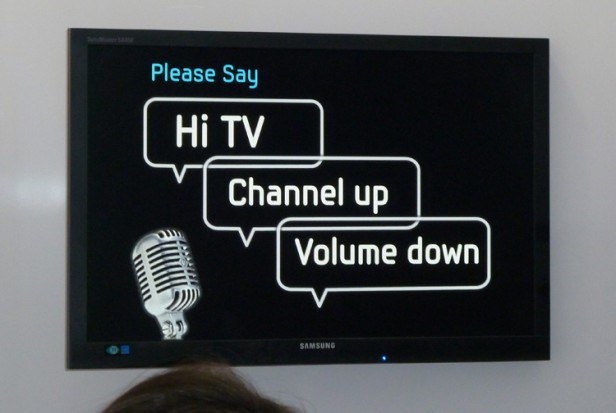

Az elemzés szerint helytálló a gyártó által immár módosított leírása, a Samsung okostévék még bekapcsolt hangvezérlés esetén is csak akkor kezdenek rögzíteni, ha a felhasználó azt a megfelelő paranccsal beindítja, ez alapértelmezésben a "Hi TV". Ezt a viselkedést a tévén futó szoftver implementálja, ami azt is jelenti, hogy egy frissítéssel ezt bármikor felülírhatja a Samsung - hívja fel a figyelmet a David Lodge, a Pen Test Partners adatbiztonsági szakértője. Lodge eredetileg azt szerette volna ellenőrizni, hogy a tévék valóban csak a felhasználó által jóváhagyott esetekben küldik ki a hangfelvételeket.

Az egyszerű eszközökkel, Wiresharkkal folytatott elemzés következő pontja: valóban küld az eszköz adatokat harmadik félnek? Erre megint pozitív a válasz, a hangparancsok elemzését valóban a Nuance szerverei végzik, ezekhez a tévé közvetlenül, a Samsung közbeiktatása nélkül kapcsolódik. A keresett cím az av.nvc.engb.nuancemobility.net - ezt valószínűleg az indokolja, hogy a tévék is az okostelefonokhoz készített API-n keresztül kapcsolódnak a rendszerhez.

Titkosítás nélkül az interneten

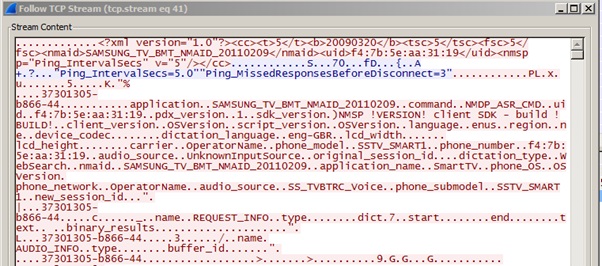

A fentiek eddig is ismertek voltak. Ami ez után következett, arra viszont senki nem számított - finoman fogalmazva. A tévé és a Nuance szerverei ugyanis nem titkosított formában kommunikálnak, annak ellenére, hogy a kapcsolat amúgy TCP 443-as portot használ, ami normálisan a titkosított HTTPS forgalomé. Az elfogott stream szerint azonban nem HTTPS és nem is sima HTTP, hanem egy XML-bináris kombinált formátumot használ, előbbi része pedig egyszerű, titkosítatlan (és kódolatlan) plaintext formájában utazik az interneten. A 443-as port használatát az magyarázhatja, hogy jellemzően minden tűzfal és router kiengedi az ilyen forgalmat a hálózatból, így nem kell a felhasználónak újrakonfigurálnia a hálózati eszközt.

Machine recruiting: nem biztos, hogy szeretni fogod Az AI visszafordíthatatlanul beépült a toborzás folyamatába.

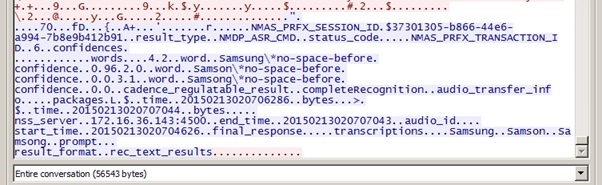

A forgalom tartalma gyorsan megérthető: a tévé rengeteg metaadatot küld a szervernek, saját MAC-címétől a futtatott operációs rendszer verziójáig, majd elkezdi a rögzített hangparancs audiofájljának átküldését. Lodge nem foglalkozott ennek mélyebb elemzésével, de elképzelhető, hogy ez az adatformátum is visszafejthető és lejátszható. A szerver válaszként elküldi a hanganyag elemzését, szöveges formában a tévének. Érdekes, hogy az eredmény nem egy egyszerű átírás, hanem a szerver több lehetséges megfejtést is elküld, annak valószínűségével (a képernyőképen "confidence") együtt. Innen a tévén futó szoftver dönti el, hogy mit használ fel a válaszból.

Piros amit a tévé küld, kék a szerver válasza.

Talán érdemes gyorsan elismételni, hogy az interneten titkosítás nélkül utazó információ minden olyan fél számára látható-olvasható-lehallgatható, amely hozzáfér az adat útvonalához. Ez a távközlési szolgáltatók mellett a hírszerző ügynökségeket, rendvédelmi szerveket jelenti elsősorban, de védtelen Wi-Fi kapcsolaton a közelben lévő támadók számára is teljes hozzáférést nyújt a kommunikációhoz.

Lodge felhívja a figyelmet arra is, hogy a tévé metaadatai alapján támadók akár a firmware lecserélésével is megpróbálkozhatnak. A rendszer verziószáma alapján ugyanis esetleg beazonosíthatóak a sérülékeny kiadást futtató eszközök és ezt kihasználva módosított, akár folyamatos lehallgatást lehetővé tévő frissítés is telepíthető lehet. Ez persze mind hipotézis, a titkosítatlan csatorna használata azonban ilyen forgatókönyveket is közelebb hoz a valósághoz.