Nehezen blokkolható új malware bukkant fel

Két szempontból is érdekesnek bizonyult egy mezei kártevő alkalmazás a Symantec kutatási tájékoztatója szerint. A Backdoor.Makadocs ugyanis a Google Docs-ot használja a központtal való kapcsolattartáshoz, detektáló algoritmusa pedig még a Microsoft meg sem jelent rendszereit is felismeri.

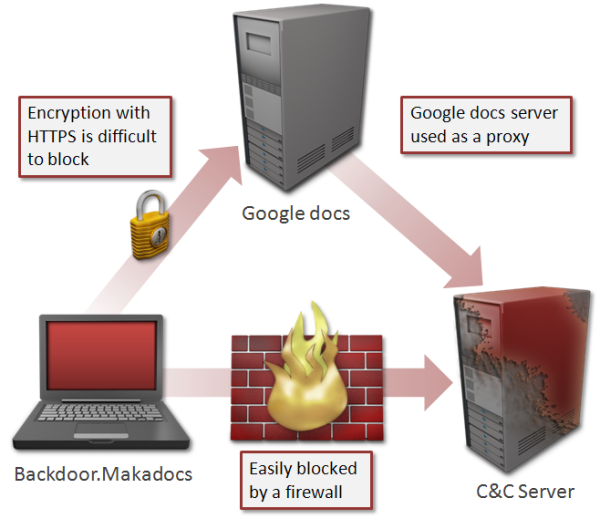

A kártevő különlegessége, hogy a vezérlő kiszolgálóval a Google Docs-on keresztül tartja a kapcsolatot. Ez nagyon megnehezíti az ilyen hálózati forgalom detektálását és blokkolását, a kimenő csatlakozás ugyanis gyakorlatilag nem különböztethető meg a legitim, a Google felé folyó normális forgalomtól. A helyzetet tovább bonyolítja, hogy a kapcsolat titkosított és hitelesített, így a kapcsolat tartalmába sem nyer betekintést a vállalati rendszer adminisztrátora.

A Backdoor.Makadocs a Google Docs Viewever funkcióját használja, amellyel böngészőablakban jeleníthetőek meg változatos dokumentumok. A malware ezen keresztül olvassa ki az irányító szervertől érkező parancsokat és ennek megfelelően módosítja viselkedését. E felhasználás természetesen szöges ellentétben van a Google felhasználási feltételeivel.

Bérezés, trendezés, 50-es lötyögés Kijött a legnépszerűbb hazai bérkutatás, átfutottuk mit fognak a hazai szakemberek elhinni vagy éppen nem elhinni.

A biztonsági cég szerint a malware egyelőre csak adatokat gyűjt a megfertőzött számítógépekről, IP-címet, hosztnevet és az operációs rendszer verzióját. A rosszindulatú alkalmazás már a Windows Server 2012-re és Windows 8-ra is tartalmaz detektáló algoritmust, ami legalábbis meglepő, az elfogott példányt ugyanis még a rendszer piaci rajtja előtt szerezte be a Symantec.

A Symantec kutatása szerint egyébként a Backdoor.Makadocs a terjedéshez is dokumentumokat használ, RTF kiterjesztésű szöveges fájlokat. A biztonsági cég mérnökei szerint a kártevő semmilyen biztonsági rést nem használ ki, egyszerűen "social engineering" támadást hajt végre: felkelti a felhasználó érdeklődését és ráveszi egy állomány letöltésére és futtatására, amely telepíti a kártevőt a számítógépre.

A Backdoor.Makadocs egyelőre alacsony veszélyességi besorolást kapott a Symantectől, a kód vizsgálatából leszűrt információkból arra következtetnek, hogy elsősorban brazíliai felhasználókat célozza.