Egyre nagyobb veszélyt jelent a nyílt Wi-Fi használat

Mindenki hallgatott már rádiót, nem is csodálkozik senki, hogy az adó hatósugarában minden rádiókészülékkel lehet fogni az adást. Nos, ez a Wi-Fi esetében is pontosan ugyanígy történik, leszámítva azt, hogy itt oda-vissza haladnak az adatok. Az access point és a számítógépünk folyamatosan adatokat cserél, a probléma az, hogy technikailag minden, a körzetben lévő eszköz hozzájuthat ugyanezekhez.

Elméletben minden, a közelben lévő gép hozzáfér a mi adatainkhoz is, kivéve ha gondoskodunk arról, hogy azok a levegőben erős titkosítással utazzanak. A legtöbb felhasználó soha nem gondol bele, de egy adott, nyitott Wi-Fi hálózaton csak nem azért nem lopják el az adatainkat, mert nehéz lenne, hanem egyszerűen azért, mert nem akarják. Viszonylag egyszerű olyan programokat fellelni az interneten, amivel a mellettünk ülők e-mail, Facebook és egyéb jelszavait össze lehet szedni.

Nyitva vagy zárva?

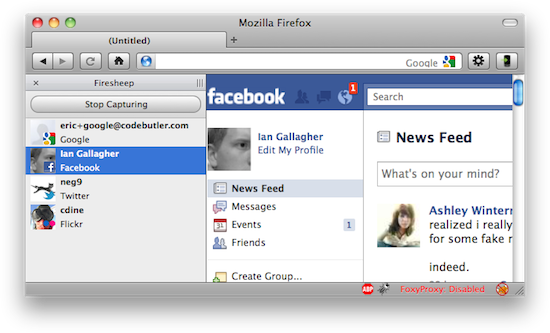

Randy Abrams, az ESET Cyber Threat Analysis Center szakoktatási igazgatója szerint sajnos a legtöbb laikus felhasználóban fel sem merül a veszélyérzet, eszükbe sem jut, hogy a nyilvánosan szórt adatokkal mások visszaélhetnek. Nemrég megjelent például a Firesheep nevű böngésző kiegészítő, amit a Firefox alá telepítve bárki, programozási és komolyabb informatikai ismeretek nélkül ülhet le, s a nyitott Wi-Fi hálózat gyengeségeit kihasználva, szabadon hozzáférhet a környezetében internetezők Facebook, Twitter vagy bármilyen azonosítójához.

Az ijesztő, hogy több százezren töltötték le csak az első napokban, s annak ellenére, hogy a készítője figyelemfelkeltésnek szánta, sokan akár szórakozásból, akár komoly ártó szándékkal, de biztosan használni fogják ezt.

Még hacker sem kell az adatlopáshoz

Lássuk az ESET specialistája mit ajánl azoknak, akik nem elégszenek meg azzal, hogy a Smart Security a számítógépük határain belül teljes és naprakész védelmet nyújt, hanem az adataikról szeretnének akkor is gondoskodni, amikor azok elhagyták a védett zónát. Randy Abrams szerint is az első és legfontosabb, hogy igyekezzünk ne használni olyan Wi-Fi hálózatot, ahol nincs titkosítás. Legalábbis ezeken ne lépjünk be se böngészőből, se klienssel semmilyen jelszavas szolgáltatásba. A Firesheep trükk már megbukik a legegyszerűbb, egyébként 10 perc alatt feltörhető WEP-titkosításon is. A szándékos és professzionális behatolási kísérletek ellen persze egy WPA2 protokoll képes megvédeni, de ez sajnos soha nem a felhasználó saját döntése. Az otthoni hálózatát már mindenki nyilván WPA2-re állította be, a legtöbb új eszközben egyébként már ez szinte az alapbeállítás.

A cybertmadások kivédésében azonban nem kell feltétlenül kiszolgáltatottnak lenni a Wi-Fi hálózatot üzemeltetőnek. Sokszor egy konferencián, vagy üzleti találkozón, nyilvános helyeken is nyitott hálózatokat kapunk. Vállalati környezetben gyakori, hogy kapunk VPN (Virtual Private Network) hozzáférést, ami egy zárt csövet képez a gépünk és a szerver között, hiába a nyitott Wi-Fi nem lehet betekinteni az adatainkba. Az egyetlen probléma, hogy általában ez csak a céges alkalmazásokra korlátozódik, s a webes forgalmunk ugyanúgy védtelen marad. Azok a felhasználók viszont, akik tudják, hogy sokat tartózkodnak nem biztonságos hálózatokon, vehetik a fáradságot és előfizethetnek egy saját VPN-re is, ami már megvédi a GMail, Facebook vagy iWiW-forgalmunkat is.

Kényszerhelyzetben is van megoldás

Ha nincs lehetőség VPN-re, de mégis nyitott Wi-Fi hálózatot kényszerülünk használni, akkor Abrams figyelmeztetése szerint legalább arra kell törekedni, hogy SSL-kapcsolaton (Secure Socekts Layer) keresztül kommunikáljon a böngészőnk az adott oldalakkal. A legtöbb kritikus webes szolgáltatás már támogat SSL-t, vagy a webes felületen a beállítások közt kell meglelni ezt az opciót, vagy egyszerűen elég a http helyett a https-sel kezdődő URL-t használni.

Arra azért érdemes figyelni, hogy weboldalon a bejelentkezés SSL-en keresztül történik, de utána visszatesz ugyanúgy a normál http:// felületre. Így a jelszavunk nem kerül a hacker kezébe, de az utána oda-vissza küldött cookie megszerzésével mégis be tud lépni a nevünkben és üzeneteket küldhet, megszerezheti az adatainkat, vagy akár a jelszavunkat is megváltoztathatja például a Facebookon. A GMail viszont folyamatosan SSL-en marad, ott biztonságban lehetünk, akár nyitott hálózatokon is, igaz a Google.com esetében már szintén nem állandó az SSL.

A webes szolgáltatók nem védenek meg

A Facebook, Microsoft, Yahoo, MySpace és Twitter viszont szinte teljesen elhanyagolja ezt a kérdést, hihetetlenül lassan reagálnak erre a valós veszélyre, s szinte semmit nem tesznek, hogy megvédjék a felhasználók adatait miközben azok az illető gépe és az internetszolgáltató modeme között, a levegőben közlekednek a Wi-Fi hálózaton. Tudva azt, hogy a legtöbb szolgáltató nem figyel oda erre, nem érdemes védtelenül közlekedni az online világban. Az Eset tanácsait megfogadva adatainkat ott is biztonságban tarthatjuk, ahol a gépünkre telepített tűzfal, vírusirtó vagy egyéb biztonsági szoftver már nem védheti meg.

[Az ESET megbízásából készített anyag]